「旅とアロマ」にお越しくださり、ありがとうございます。

ロンドン旅行記の途中ですが、ちょっと大変なことがあったので記事にしました。

それは、海外からの秒単位での大量アクセス、そしてログイン画面への攻撃。ネットで検索してみると、同じような状況に陥っている方もいらっしゃるようです。同じことで悩まれている方(特にブログ初心者)の情報の一つになればと思い、記事にすることにしました。

スポンサーリンク

欄州からの異常アクセス

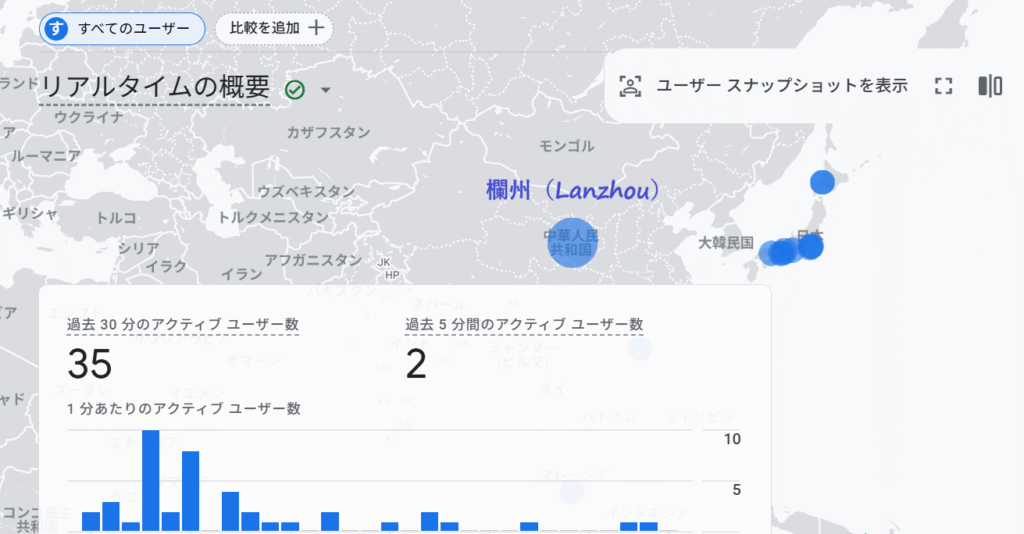

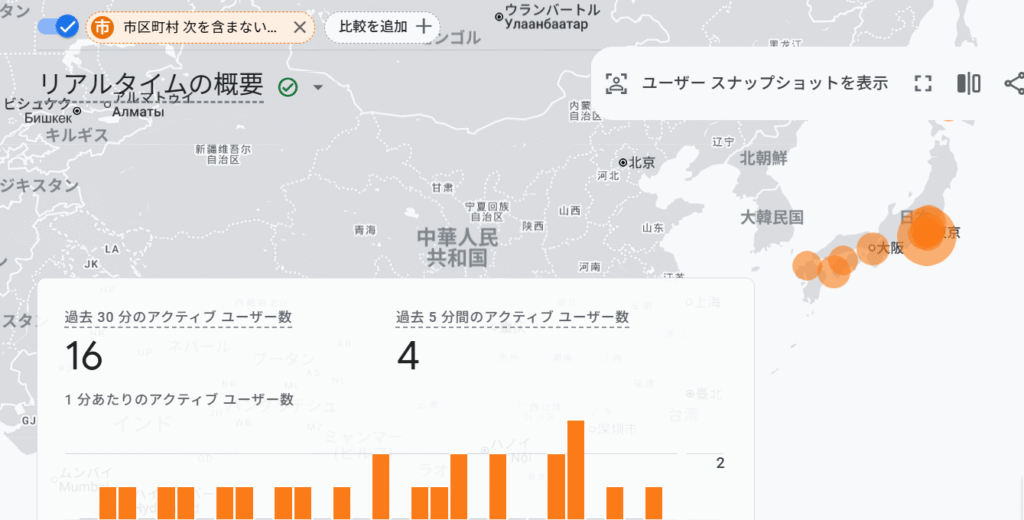

きっかけは、Google Analytics 4(GA4)での一カ所からの異常なアクセスを見つけたことです。

同じ場所からの大量アクセス。

その場所は、中国の「蘭州(Lanzhou)」!

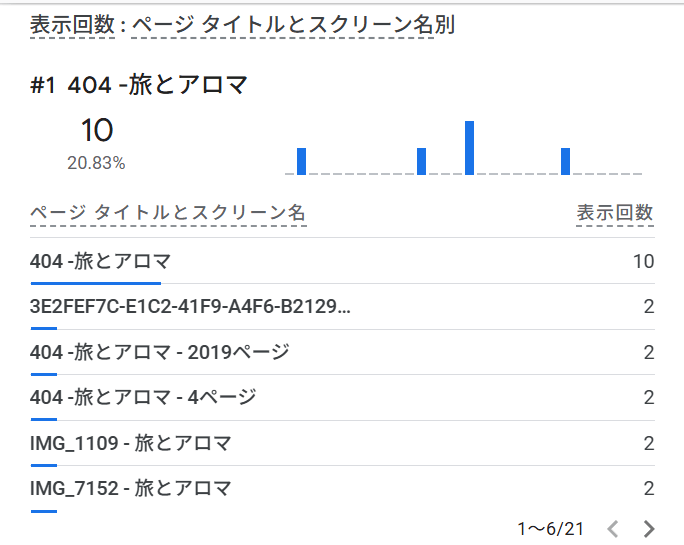

"404" やブログの古い写真への異常アクセスです。

“404″ は、存在しないURLへのアクセスです。さらに、記事の写真に関しては、奇跡の一枚といったベストショットならしも、ビジネスホテルのスリッパの写真とか、古い記事の写真(クレジットの有無に関係なく)です。

以前、一時的に特定の場所(ドイツやアメリカ)からアクセスが急増したことがありましたが、1日で終結。サーバーのセキュリティがブロックしてくれていたので、特に対策も取りませんでした。しかし、今回は1週間以上続いており、素人が運営している(私の)サイトの脆弱性をついて何をされるか!?すごく不安でした。気持ち悪いだけでなく、せっかく育ててきたブログがおかしくなってしまうことだけは避けたい!そう思い、原因を探り、セキュリティを再確認し、さらに追加の対策を取ることにしました。

本当のアクティブユーザー数

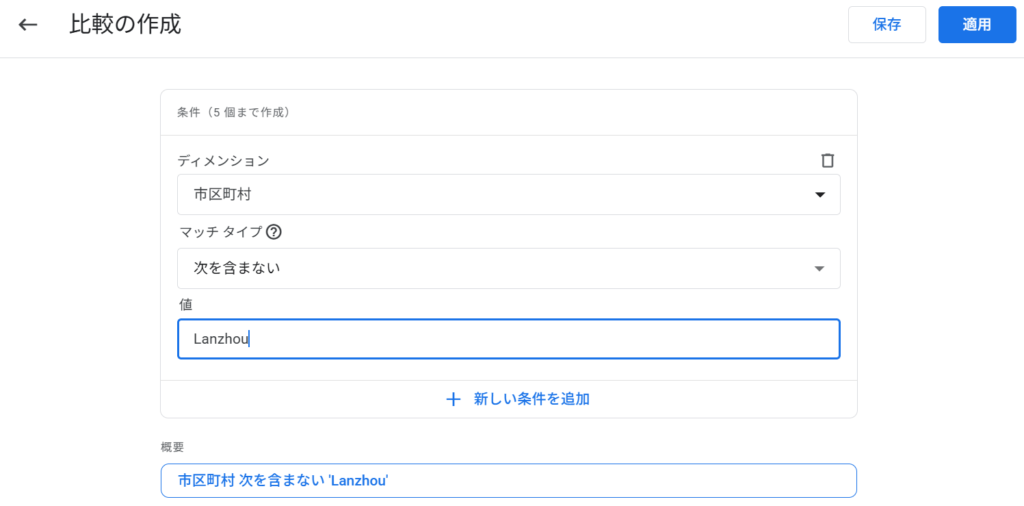

まず、GA4で、秒単位での大量アクセスを除いた、本当のアクティブユーザー数を確認してみました。

画面の上部にある「比較を追加+」をクリックして、「新規作成」から「Lanzhou」を入力すると、下の写真のように実際に記事を見ていただいている真っ当なアクセスだけを表示できます(異常なアクセスを排除)。

このときは、30分間に欄州からのアクセスが19もあったことになります。

なお、この方法は、GA4を見るときに毎回設定が必要です。

異常なアクセスの原因

Google Analytics 4(GA4)における 欄州(Lanzhou)からの異常なアクセス。

特に、「直接アクセス(Direct)」や「特定の写真ページへのアクセス」が確認されている事象は、2025年後半から継続している「AI訓練bot」や「ゴーストスパム」と呼ばれる機械的なもののようです。

機械的アクセスの正体とは?

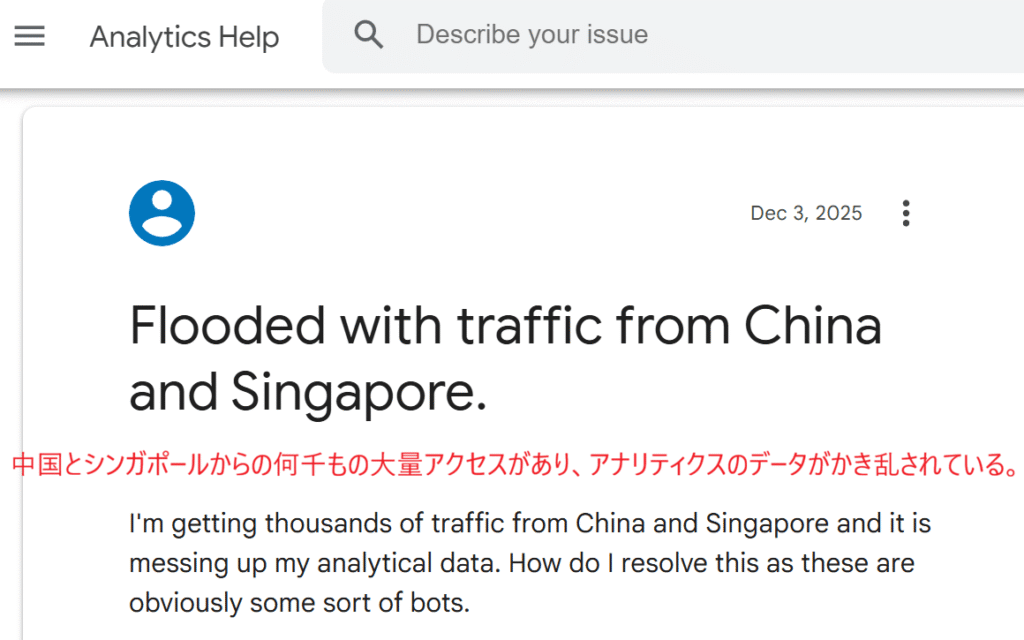

日本のサイトだけではないようです。

回答によると、Googleチームも対策を講じてくれているようですが・・・

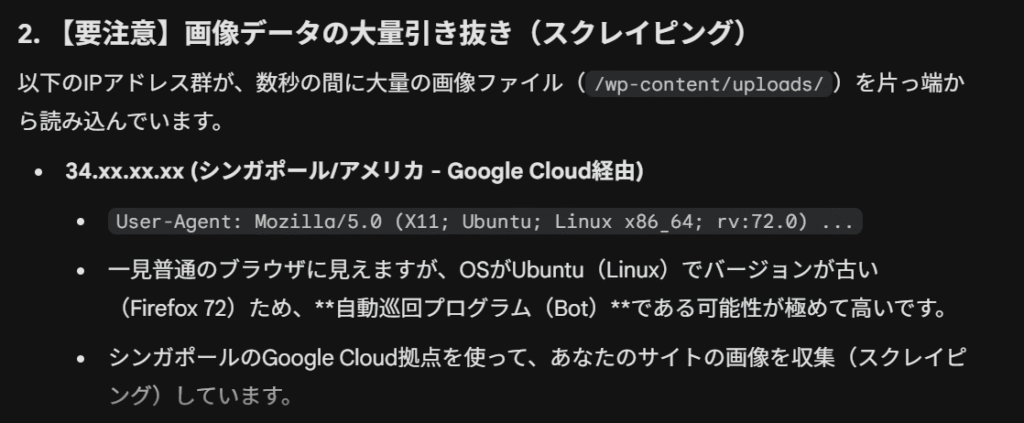

今のところ、シンガポールからの攻撃はないのですが、その後、シンガポールからの攻撃も始ました。同じようなことで悩まれていた方のブログを読んでみると、以下のような正体が浮かび上がりました。

スクレイピング

蘭州のデータセンター群から放たれたクローラー(情報収集ロボット)が、中国国内での独自の大規模言語モデル(LLM)を作るため学習データを収集している。

ゴースト・トラフィック

サイトを訪問せず、Googleアナリティクスの「測定ID」に対して偽のデータを直接送りつけている。そのため、実際にはアクセスしてないのに、GAには記録される。。

サイトの弱点

サイトの弱点を探す(pwnd.phpなどのファイルを狙う)不正アクセスの試行が、GA4上で "Directアクセス" として計測されている。

一番最初の「スクレイピング」は、中国版ChatGPTを作るために、世界中のサイトから情報を吸い上げてるらしいです。エンゲージメント率がゼロとなっていると「ゴースト・トラフィック」の疑いがあるそうですが、私の場合は、エンゲージメント率も高い。なので、「スクレイピング」のリスク(?)にさらされているようです。あとは、サイトの脆弱性を探すための攻撃も受けているようです。

情報はアップした途端に奪われる時代なのでしょうか。しかも、私のような弱小ブログ。旅行の体験記の情報なんて、すぐに情報が古くなるのにね。でも、気持ち悪いので、セキュリティ強化の対策を取ることにしました。

その前にお断りです。

私はプログラミングの初心者です。同じような被害にあっている方のブログを参考にさせていただき、最低限必要なセキュリティ対策をしました。これが100%正解かどうかは分かりませんが、実害はGA4の異常数値(そしてAIの学習させるために写真や記事を盗まれている?)それ以外、運営に影響はありません(2026年2月28日現在)。

Conoha WING

まずは、サイトが攻撃についてレンタルサーバーで確認しました。

私が契約しているレンタルサーバー「ConoHa WING」には、攻撃された履歴(IPアドレスと攻撃内容)を確認できる機能 "WAF" があります。

WAF

WAFとは "Web Application Firewall" の略で、Web攻撃を防ぐために開発された専用防御ツールです。

Conoha WINGでは、利用設定を "ON" にするだけです。

デフォルトでは「10件表示」になっているので、数が多い場合は「100件」とかに増やすといいかなと思います。WAFが、「怪しい!」と判断してアクセスを止めてくれ、記録してくれます。なので、このログで、攻撃の足跡を見ることができます。

確認できるのは直近1000件までです。

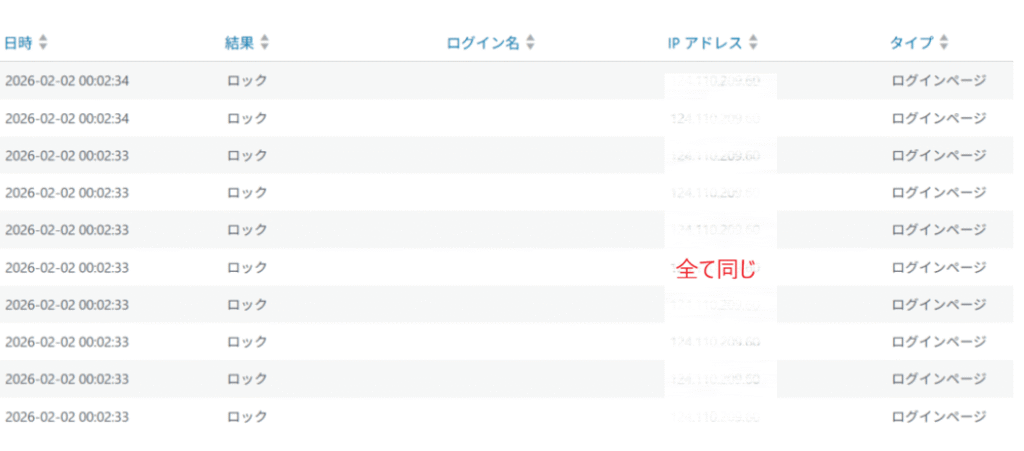

同じIPアドレスから秒単位で攻撃されていました。

同じIPアドレスから1秒間に百回以上となると機械ですね。でも、他のIPアドレスから1回、もしくは2回の攻撃もあったので侮れません。

「攻撃元IPアドレス」が「欄州」からとは限りませんが、明らかに怪しい。また、「欄州」からのアクセスがない日に "リモートコード実行の脆弱性攻撃の可能性" という攻撃がありました。もちろん、WAF がしっかりブロックしてくれているので安心なのですが。

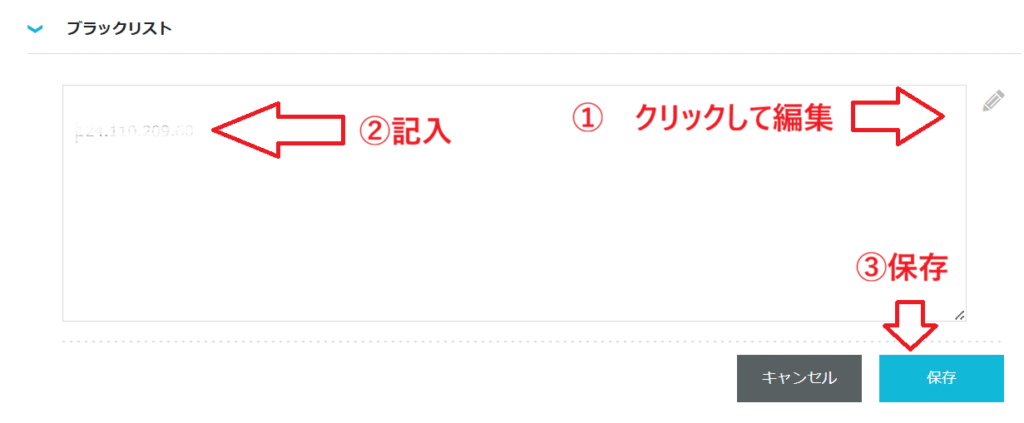

さらに、Conoha WINGには、指定したIPアドレスをアクセス制限(ブラックリスト)する機能があります。

ただ、このブラックリストに記入しても同じIPアドレスが使われるかどうかは分からないので(IPアドレスは変えるのでしょう)すが、現在は、毎朝確認して、WAFがブロックしてくれたIPアドレスをブラックリストに入れるようにしています。いたちごっこなのでしょうね。

セキュリティ

ところで、WordPress のセキュリティについて調べていると、

このプラグインも必要?あれも?

どんどんプラグインが増えていく気がします。

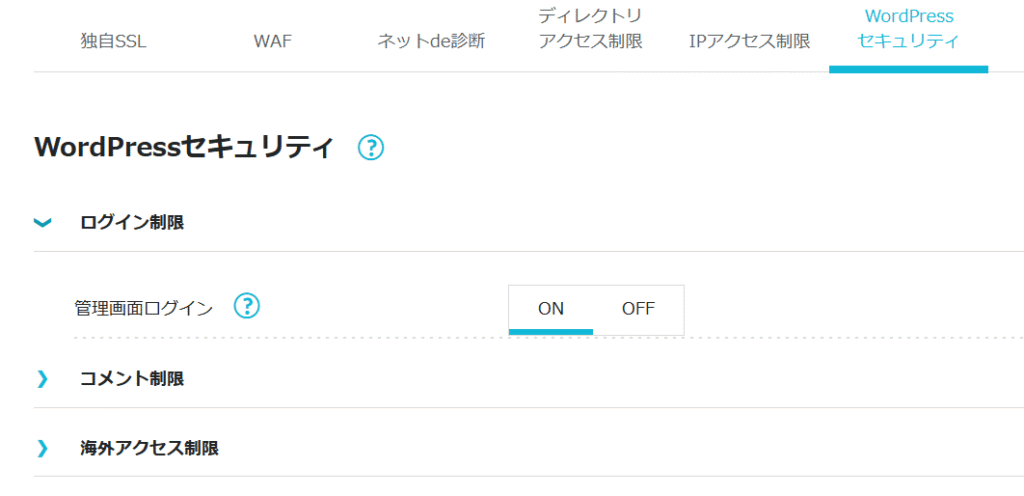

しかし、Conoha WING の場合は(サーバー側で)、WAF以外にも以下を追加料金なしで設定できます。

Conoha WING

・ログイン制限

・海外アクセス制限

・独自SSL

Conoha WING の「ログイン制限」は、短時間に複数回ログイン操作があった際に自動的に制限してくれるものです。

上記でご紹介したものは、どれも Conoha WING の管理画面の設定することでサイトを守ってくれるものです。操作は簡単で、" ON " にするだけです。

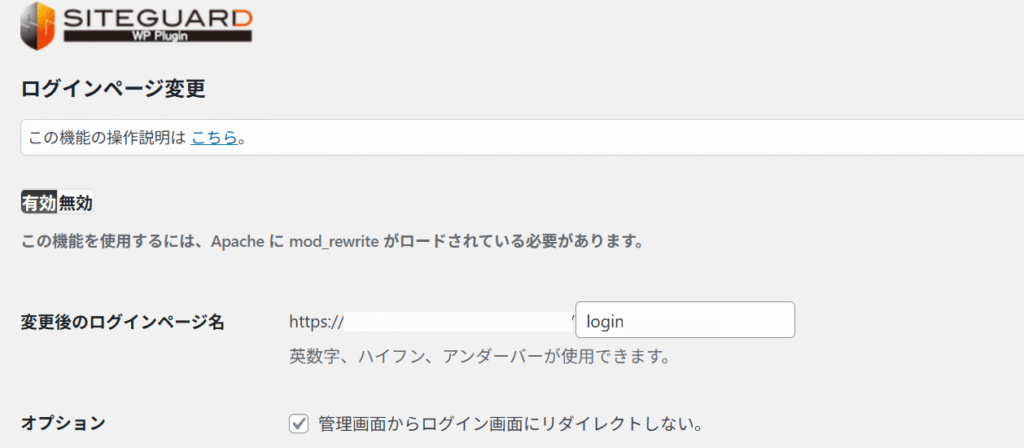

SiteGuard WP Plugin

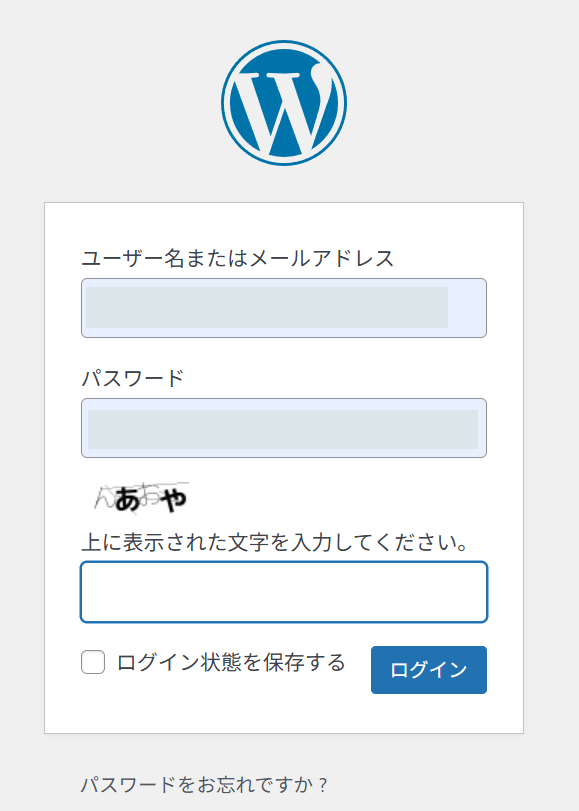

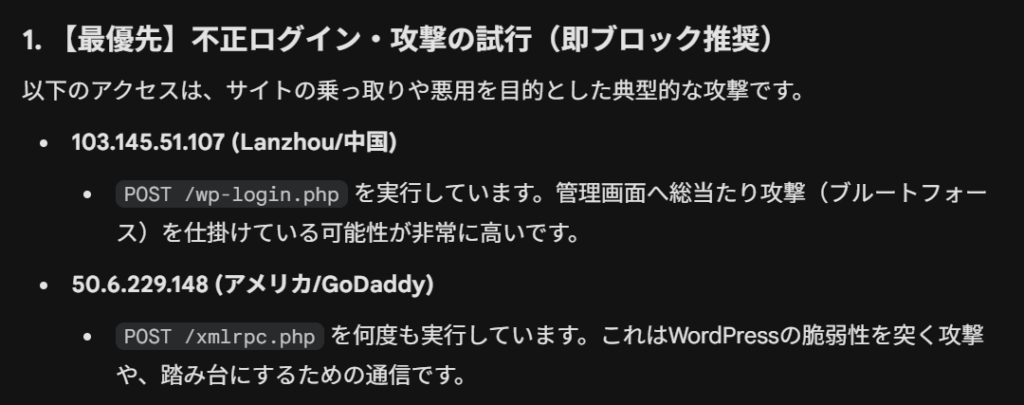

Conoha WINGの管理画面上で確認したとき、攻撃ターゲットURL(攻撃された場所)に「wp-admin」や「login」がありました。

そのための対策として見直したのは「SiteGuard WP Plugin」。WordPressのセキュリティを強化するための無料プラグインです。これは、Conoha WINGに元々入っていました。

「SiteGuard WP Plugin」では、ユーザーがログインに成功したり、失敗した時のログを全て保存しているため、ログイン履歴を参照することができます。

初めて見てみましたが(←のんきすぎ?)、「Lanzhou:欄州」からのアクセスが増加し始めたころ、ログインページへの不正アクセスやxmlrpc攻撃が繰り返されていました。

ログインさせない!

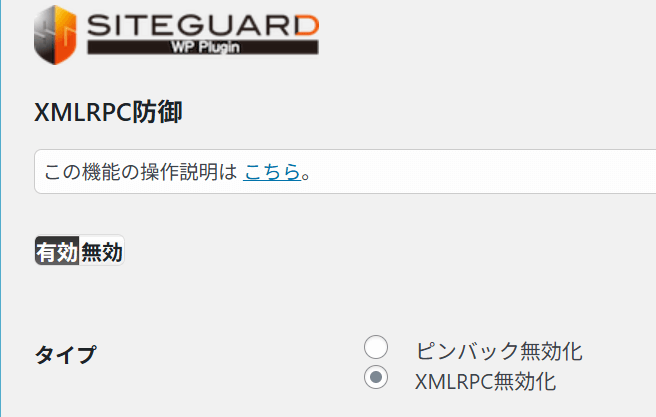

WordPressには "XML-RPC" という、遠隔からサイトを操作できる便利な機能があります。

通常、既存記事の編集や削除などは、WirdPressの専用アプリや管理画面からログインしなければ行えません。しかし、” xmlrpc.php” を利用することで、管理画面からログインせずともリモートで操作が行えるのです。

しかし、この機能はセキュリティ上でのリスクとなることもあります。なので、 "XML-RPC" の無効化を試みました。これはデフォルトで「有効」になっていなかったので変更しました。

これなら私でもできます。「XMLRPC防除」を「有効」にして、XMLRPC無効化するだけです。

また、ユーザー名が丸見えだったので、「ユーザー名漏えい防御」設定画面から "?author=" というアクセスを防止してくれる設定も追加しました。無料ですが、かなり私のサイトを守ってくれている強い味方です。

さらなる対策

当サイトはにはサイトを訪れてくださる方の個人情報(クレジットカードなど)を伺うことはないので、個人情報が漏れることはないのですが、自分のサイトを守るために、念には念を入れて対策してみました。「WAF」や「SiteGuard WP Plugin」でも十分かもしれませんが、これを機会にさらに強化してみました。

方法としては、サーバーで.htaccessに記述を追加する方法もあるようですが、素人が変なことをして自爆してしまうと本末点灯なので、プラグインに頼ることにしました。

追加したのは、以下のプラグインです。

- Two Factor

Two Factor

「Two Factor」は、時間ベースのワンタイムパスワード、ユニバーサルセカンドファクター (FIDO, U2F, YubiKey)、メール、バックアップ認証コードを使用したログイン(2要素認証)を有効にします。

具体的には、サイトの管理画面へログインする度に、メールで送られてきたワンタイムパスワードを確認して入力します。

Conoha WINGには「ログイン制限」があるのですが(それで守られていると思うのですが)とりあえず入れてみました。不要かもしれませんが、ブログ自体が重くなっていなので、当分続けようと思っています。

ログインできなくなった!

以下は、単なる失敗談です。

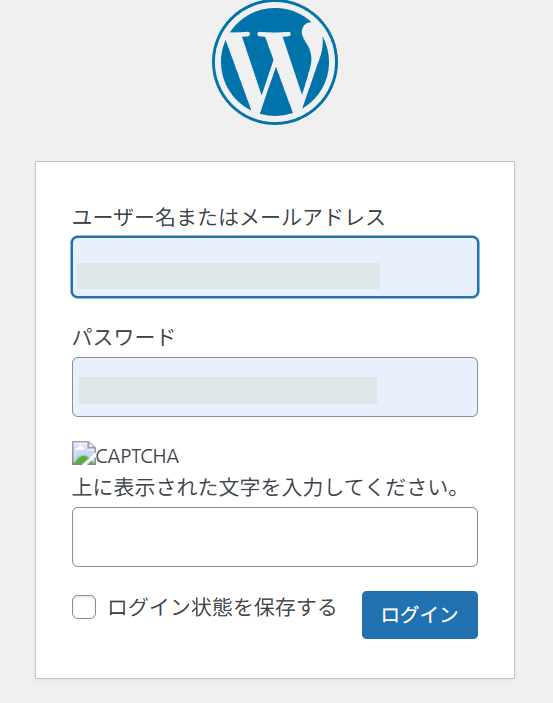

安心したのも束の間、次の日、サイトにログインしようとしたらログイン画面が出てきません。

通常、「https://ドメイン名/wp-login.php」のように、ドメインの後ろに /wp-login.php を追記してアクセスすることで、管理画面のログインページにアクセスすることができます。

しかし、他の方が見るような自分のサイト(記事の操作ができない状態)でしか表示されず、ログイン画面が表示されません。

まさか乗っ取り!?

その中、唯一見つけた方法。

かなり焦っていろいろ検索しましたが、解決策にはなかなかたどり着けませんでした。

ネットで検索したところ、下記のような(同じような)問題を抱えている方もいらっしゃるようでした。

ワードプレス管理画面ついて質問です。 ワードプレスの管理画面に入れなくなりました。 サイトURLと同じ場所に飛びます。(ブログ投稿の画面に飛んでしまいます。) この場合はどうすれば改善されますか?

私と同じ状況ですね!

解決方法

Conoha WING の管理画面からアクセスできることを見つけました。

手順

1.サイト管理

2.サイト設定

3.管理画面URLにアクセス

この手順で無事にログイン画面にアクセスできました。

あとはパスワードを入れ、二段階認証すればOKです。

乗っ取りでもなんでもなく、自分のミスでした。

原因

原因は、セキリュティ系のプラグインで管理画面のURLを変更したことでした。

「SiteGurd」をいじっている際、ログインページを変更した(らしい)のに、新しいログインページをブックマークしていなかったのが原因でした。

ログインページが変更されたらメールが来るのですが、そちらも見逃していました。初歩的ミスですが、無事に解決してよかったです。ちなみに、送られてきたメールに書かれているログインURL(リンク)からもアクセスできました。

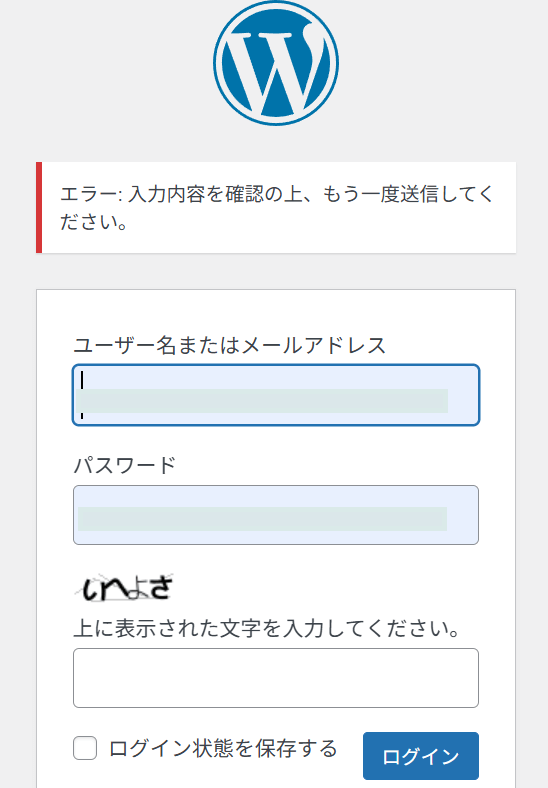

またログインできない!

今度は、reCAPCTHAが原因でWordPressにログインできなくなりました。

Gemini に相談しましたが、解決方法は見つからず・・・。

でも、何気に取ったアクションが、問題を解決してくれました。

それは、reCAPCTHAの下の空欄に適当な文字列を入力すること。もちろん、間違いなのでエラーとなります。しかし、reCAPCTHAの文字が表示されました。これで Two Factor を経由してログインできます。難しいことは分かりませんが、ログインできるようになって良かったです。

Geminiに相談

ところで、あまりにも目に余る欄州とシンガポールからの異常アクセス。

Google Gemini にも相談してみました。

欄州とシンガポールからの異常アクセスについて教えて。

「ログ」をダウンロードしてみてもらうことにしました。

Conoha Wingの場合は、以下の方法でダウンロード(手順1)できます。

手順1

1.コントロールパネルにログイン

2.【WING】→【サイト管理】→【サイト設定】

3.「アクセスログ」をダウンロード

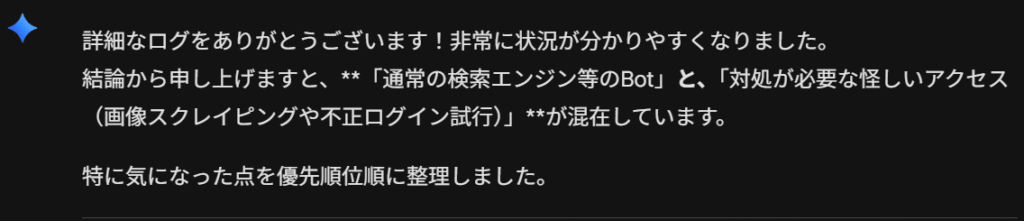

IPアドレスを添付して、分析を依頼しました。

シンガポールからのアクセスは、スクレイピング。一般に公開している画像を読み込んでいるので防御できないそうです。とりあえず、クレジットを入れて対応します。

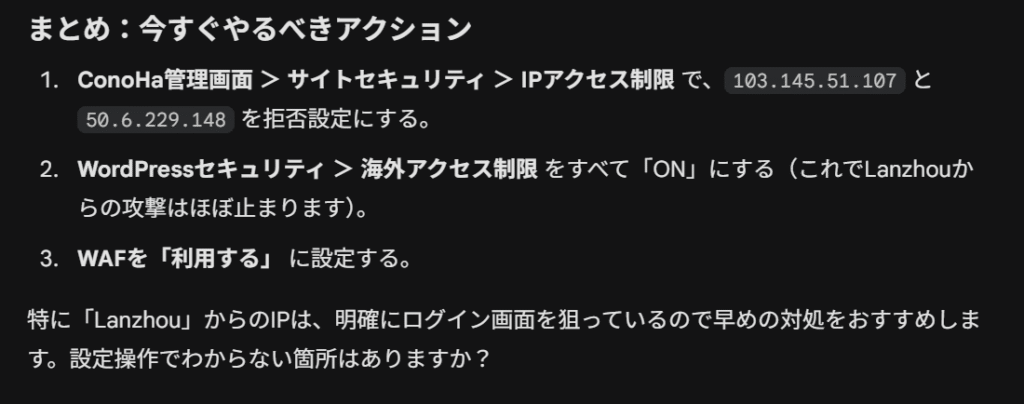

対策

まずは、Conoha の管理画面から指摘された2つのIPアドレスをブラックリストに入れました。2と3は既に行っていたのですが、欄州(Lanzhou)からの攻撃は止みませんでした。

Geminiに分析してもらい、ワードプレスの脆弱性を狙った攻撃だと分かりましたので、(いたちごっこかもしれませんが)大量アクセスがあるIPアドレスは、その都度ブラックリストに入れるようにしています。

何はともあれ、ログイン画面を突破されないよう注意して行こうと思っています。プラグインの Two Factor は慣れれば面倒でありませんし、なにより自分のサイトを守ってくれる大切なツールになりました。

IPアドレス ブラックリスト

欄州(Lanzhou)からの攻撃を受け、セキュリティに対しての意識が高まりました。

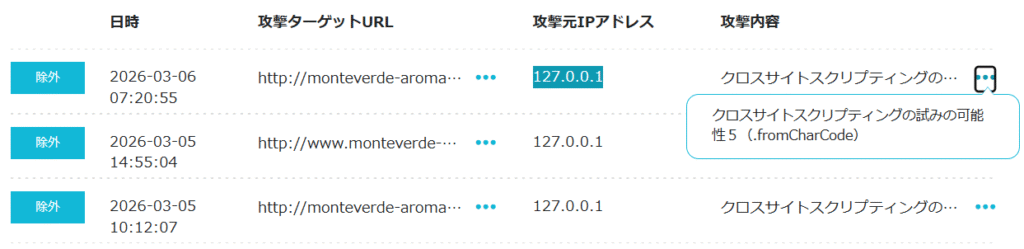

毎朝、サーバーのConoha Wingのサイトセキュリティを確認していますが、最近繰り返し攻撃してくるのは、こちら。

すでにブラックリストに入れているのですが、毎日やってくる。なので、またGeminiに尋ねてみました。

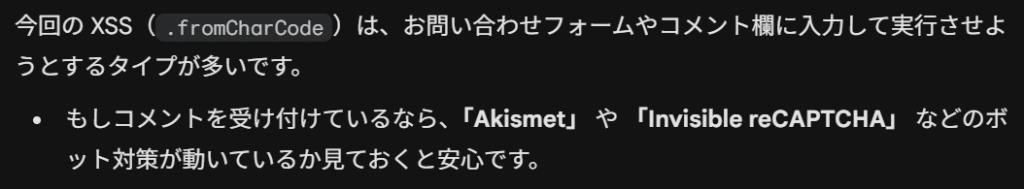

そもそもクロスサイトスクリプティング(XXS)とは?

クロスサイトスクリプティングは、Webアプリケーションの脆弱性を悪用し、ユーザーのブラウザ上で悪意のあるスクリプトを実行させる攻撃手法です。CookieやセッションIDの盗難、フィッシング詐欺、ページ改ざんなどが可能となり、アカウント乗っ取りや情報漏洩の危険性があります。

当ブログではポット対策がうまくできなくなったため、コメントを閉じています。「お問い合わせ」はありますが、時々、Googleアナリティクス上で「お問い合わせ」が検索されているのにも関わらず、問い合わせがなかった時がありました。これがそうだったのかな?よく分かりませんが、これからも注意してみていきたいと思います。

スポンサーリンク

さいごに

突然の欄州(Lanzhou)からの10日以上にも渡る大量(異常)アクセス。

GA4のレポートに現れる「Lanzhou」の正体、それは、人間ではなく「スパムボット」や「AI学習用クローラー」。2024年から2025年にかけて多くのサイトで発生したようですが、2026年になっても続いています。また、この現象は、当弱小ブログから企業のサイトまで多岐に渡って影響を与えているようです。

そこから、いろいろ壁にぶつかりながらGeminiにも相談しながら解決策を見つけてきました。

何が正解か分かりませんが、セキュリティ対策を強化して、(今のところは)サイトへの侵入といった問題もなく運営できています。GA4のデータが汚されているだけのようですが、気持ち悪いです。現在も止んだり再開したりと、欄州(Lanzhou)とシンガポールからのアクセスはあります。

Xサーバーに は「AIクローラー遮断設定」 という新機能が追加されたそうですが、Conoha では導入予定がないようです(質問による回答)。なので、今後も注意深く見守っていきたいと思います。私の体験が、いつかどこかで、どなたかのお役にたちますと幸いです。

最後までご覧いただきありがとうございます。